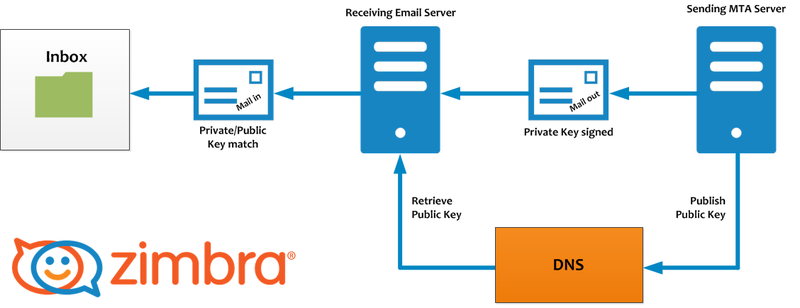

Pada artikel memahami domainkeys identified mail (DKIM) akan menjelaskan apa itu DKIM. DKIM (DomainKeys Identified Mail) adalah cara agar mail server tujuan bisa memverifikasi apakah ini email yang valid yang berasal dari nama domain tertentu. Jadi fungsinya mencegah spoofing dan phishing email. Dan sama dengan SPF ini nanti dipasangkan pada DNS record untuk nama domainnya.

Memahami Domainkeys Identified Mail

DKIM menggunakan pasangan kunci private/publik untuk men“sign” semua email keluar secara otomatis.

Dengan membuat kunci publik domain Anda tersedia melalui DNS setiap mail server di internet dapat memeriksa apakah signature tsb berlaku untuk domain Anda dan tidak ada yang spoofed email terkait. Meskipun SPF lebih tersebar luas daripada DKIM, namun SPF memiliki desain flaw karena SPF akan gagal ketika Anda mem-forward email (disebabkan alamat IP pengirim berubah dan mungkin saja alamat tsb menjadi tidak valid lagi – karena mungkin tidak tercantum dalam entri SPF).

Prinsip kerja DKIM similar dengan SPF, dimana ada informasi yang diletakan di public DNS, perbedaanya adalah DKIM melibatkan pasangan kunci private/public untuk men-sign setiap email keluar. Persamaan lainnya, baik SPF maupun DKIM, lebih diarahkan untuk menjaga reputasi domain perusahaan, sehingga spammer tidak bisa menggunakan teknis spoofed atau phising email ke MX target, namun tidak berarti incoming email ke system menjadi lebih aman dari spammer. Signing dan verifying mail bisa dimanfaatkan sebagai mekanisme whitelist yang lebih bisa dihandalkan, untuk misalnya email2 yg berasal dari partner atau clients.

Selanjutnya untuk cara membuat dan validasi dkim dapat dilihat pada artikel Membuat Dan Validasi DKIM Zimbra Pada DNS

Bagi Kamu Yang Ingin Mendapatkan Penawaran Incident Support atau Local Support Untuk Perusahaan/Institusi Kamu Saat Ini. Silahkan klik dibawah ini dan tuliskan pesan di layanan chat yang tersedia

Pingback: Membuat Dan Validasi DKIM Zimbra Pada DNS - IlmuZimbra.Com

Pingback: Memaksa Menggunakan 1024 Bit DKIM Zimbra - I am Root

Halo, nama saya Agus. Saya baru bekerja sebagai system engineer, dan sekarang saya sedang menghadapi problem yaitu terdapat email spam yang menggunakan domain perusahaan (sebut saja admin@company.co.id). Email dengan admin@company.co.id tersebut mengirimkan email ke distribution list (distlist@company.co.id) dengan isi yang mengganggu.

Pertanyaan : – Bagaimanakah cara untuk menghentikan spamm tersebut, supaya domain tidak dapat ditiru dengan bebas?

Mail server yang digunakan : Zimbra CS Versi 8.0.6

Halo Mas Agus,

Berikut langkah-langkah yang harus dilakukan untuk menghentikan spam yang masih terjadi.

1. Lock akun admin@company.co.id

2. Rubah password akun admin@company.co.id

3. Periksa ada preference web client akun admin@company.co.id.

4. Hapus antrian dari admin@company.co.id

Sedangkan untuk pencegahan kedepannya dapat melakukan hal berikut :

1. Periksa apakah Zimbra kita open relay. Cek menggunakan https://mxtoolbox.com/diagnostic.aspx

2. Hardening MTA Zimbra https://wiki.zimbra.com/wiki/Rejecting_false_%22mail_from%22_addresses & https://wiki.zimbra.com/wiki/Enforcing_a_match_between_FROM_address_and_sasl_username_8.5

3. Pastikan dari user menggunakan port 465 / 587. Jangan menggunakan port 25 sebagai outgoing smtp pada mail client.

4. Terapkan Failed Login Policy.

5. Terapkan kombinasi password beserta umurnya.

6. Jika perlu, tambahkan fail2ban.

Terimakasih.

Terimakasih mas. Tetapi, spam yang masuk juga bisa dari alamat distribution list mas. Jadi FROM:distlist@company.co.id ; TO:distlist@company.co.id. Apakah cara penanganannya sama saja?

Note : Yang saya pahami, mungkin si spammer menggunakan ex: spam@mail.com, tetapi dia bisa meniru domain perusahaan. Apakah menurut mas Rio begitu juga? Terimkasih.

Yap sama saja penanganannya.